03.10.2016

nach Hause telefonieren mit Ubuntu / Linux per OpenVPN SSL an Sophos / Astaro UTM9

Beispielkonfiguration Ubuntu 16.04 LTS Desktop an Sophos/Astaro UTM9

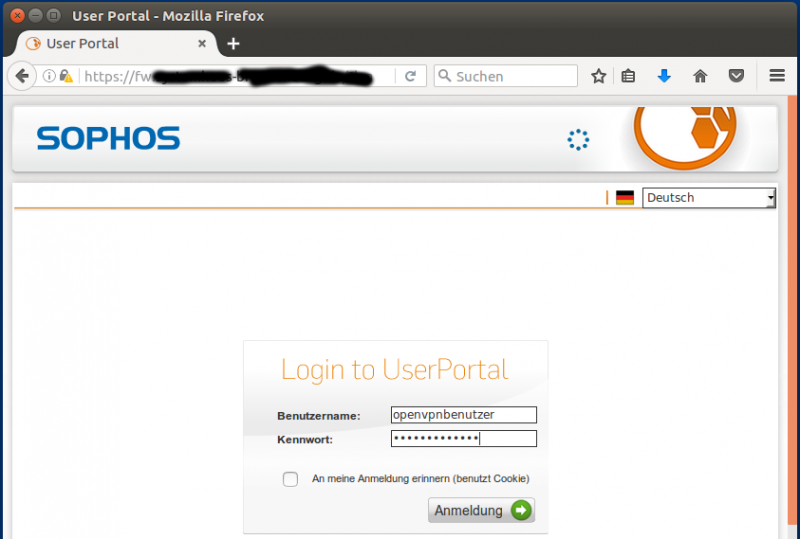

Schritt 1:

Nachdem der freundliche Administrator den OpenVPN/SLL Account eingerichtet hat, sollten folgende Daten vorliegen:

Nachdem der freundliche Administrator den OpenVPN/SLL Account eingerichtet hat, sollten folgende Daten vorliegen:

- Benutzerportal: https://firewall.firma.de:443 (oder ähnlich)

- Benutzername

- Passwort

Inline popup

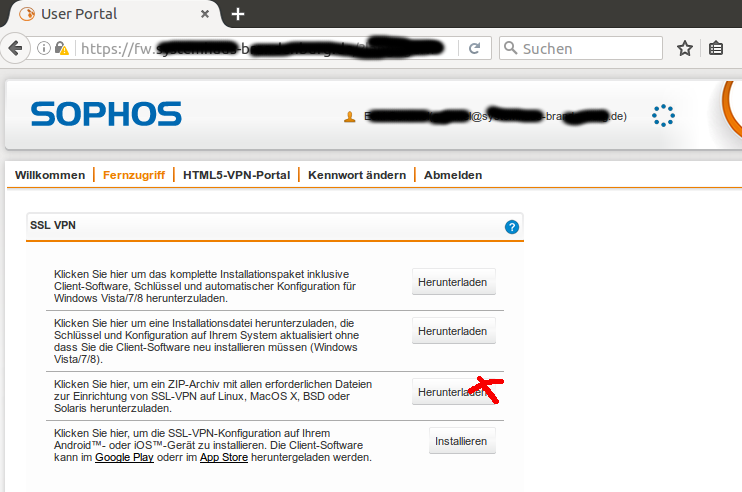

Download des benutzerspezifisch vorgenerierten Zip-Paketes.

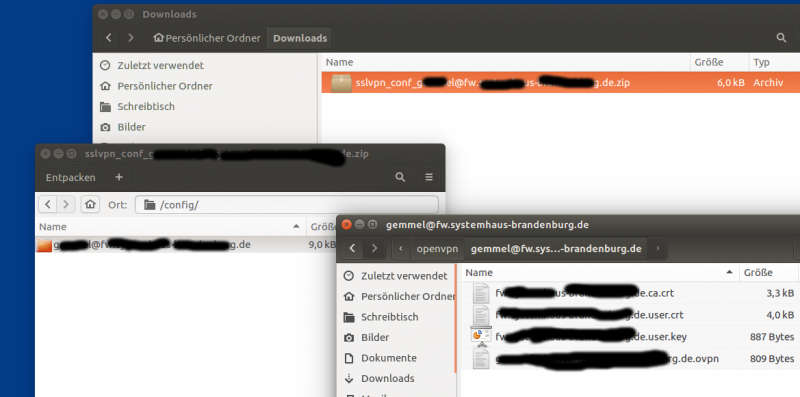

Auspacken der enthaltenen Zertifikate in einen neuen Ordner (Ordnername und Ort beliebig).

Auspacken der enthaltenen Zertifikate in einen neuen Ordner (Ordnername und Ort beliebig).

Inline popup

Das Paket besteht aus 4 Dateien

*.ca.crt = Zertifikat der Firewall

*.user.crt = das eigene Benutzerzertifikat

*.user.key = der private Schlüssel zum eigenen Zertifikat

*.ovpn = Konfigurationsparamter

die Konfigurationsdatei *.ovpn ansehen und folgende Parameter notieren (das Beispiel ist, sofern ihr Administrator es nicht verändert hat, Sophos Standard)

...

remote fw.firma.de 443

...

cipher AES-128-CBC

auth MD5

comp-lzo

...

*.ca.crt = Zertifikat der Firewall

*.user.crt = das eigene Benutzerzertifikat

*.user.key = der private Schlüssel zum eigenen Zertifikat

*.ovpn = Konfigurationsparamter

die Konfigurationsdatei *.ovpn ansehen und folgende Parameter notieren (das Beispiel ist, sofern ihr Administrator es nicht verändert hat, Sophos Standard)

...

remote fw.firma.de 443

...

cipher AES-128-CBC

auth MD5

comp-lzo

...

Inline popup

Schritt 2: Clientsoftware

Die notwendige Software openvpn (die eigentliche VPN Software) und network-manager-openvpn (die Einbindung in den Netzwerk Manager)

kann direkt aus den Ubuntu Quellen installiert werden.

sudo apt-get install network-manager-openvpn network-manager-openvpn-gnome network-manager-pptp network-manager-pptp-gnome network-manager-vpnc network-manager-vpnc-gnome network-manager-openconnect network-manager-openconnect-gnome

anschließende den Netzwerk Manager neu starten.

sudo service network-manager restart

Die notwendige Software openvpn (die eigentliche VPN Software) und network-manager-openvpn (die Einbindung in den Netzwerk Manager)

kann direkt aus den Ubuntu Quellen installiert werden.

sudo apt-get install network-manager-openvpn network-manager-openvpn-gnome network-manager-pptp network-manager-pptp-gnome network-manager-vpnc network-manager-vpnc-gnome network-manager-openconnect network-manager-openconnect-gnome

anschließende den Netzwerk Manager neu starten.

sudo service network-manager restart

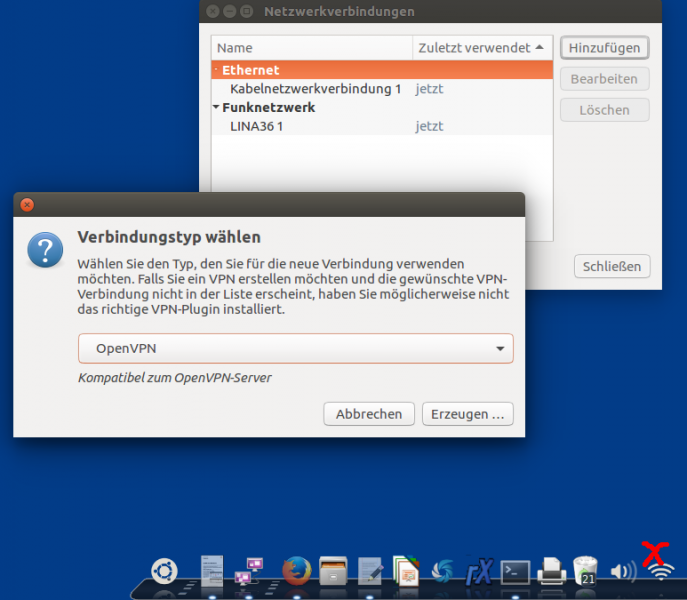

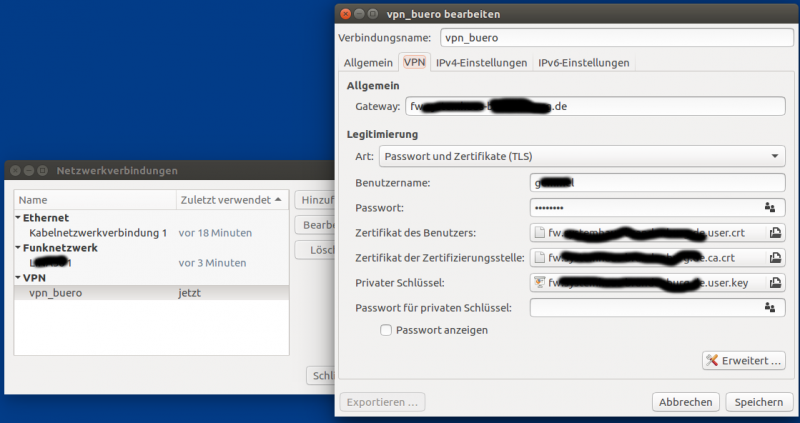

Schritt 3: Netzwerkmanager konfigurieren

Netzwerkmanager -> VPN Verbindungen -> VPN konfigurieren -> hinzufügen -> OpenVPN

Netzwerkmanager -> VPN Verbindungen -> VPN konfigurieren -> hinzufügen -> OpenVPN

Inline popup

Gateway: firewall.firma.de

Legitimierung: Passwort+Zertifikate

die abgelegten Zertifikate entsprechend zuweisen.

(Das Passwort für den privaten Schlüssel bleibt leer!)

Legitimierung: Passwort+Zertifikate

die abgelegten Zertifikate entsprechend zuweisen.

(Das Passwort für den privaten Schlüssel bleibt leer!)

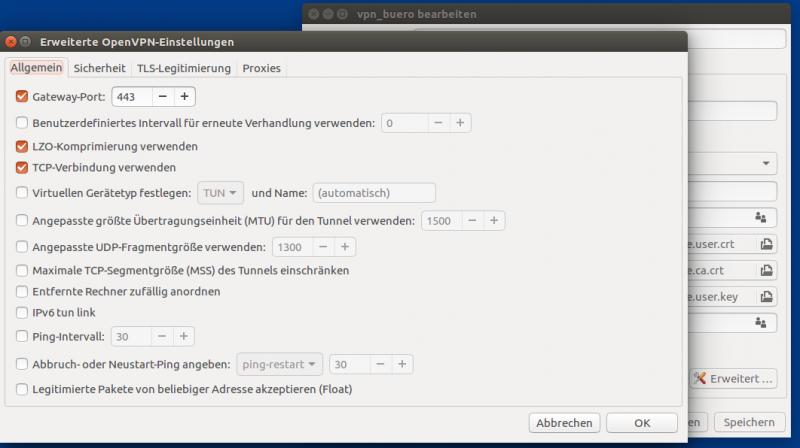

Inline popup

Gateway Port eintragen (siehe Notiz *.ovpn)

LZO-Komrimierung ein (siehe comp-lzo in *.ovpn)

TCP ankreuzen

LZO-Komrimierung ein (siehe comp-lzo in *.ovpn)

TCP ankreuzen

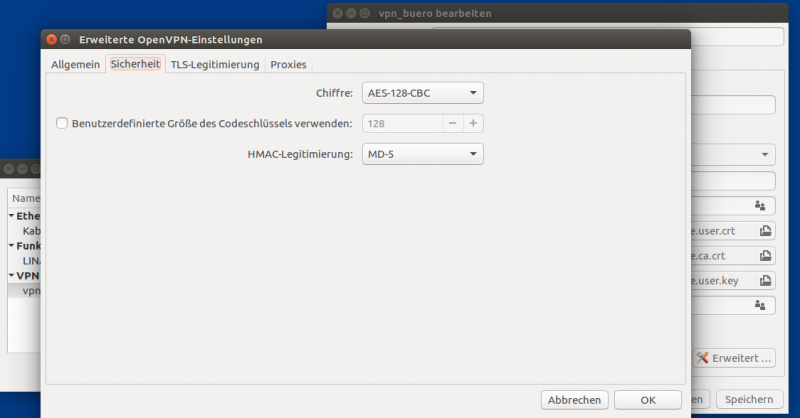

Inline popup

und entsprechend *.ovpn Notiz noch Chiffre und Legitimierungsverfahren auswählen.

TLS-Legitimierung und Proxie Einstellungen bleiben leer.

TLS-Legitimierung und Proxie Einstellungen bleiben leer.

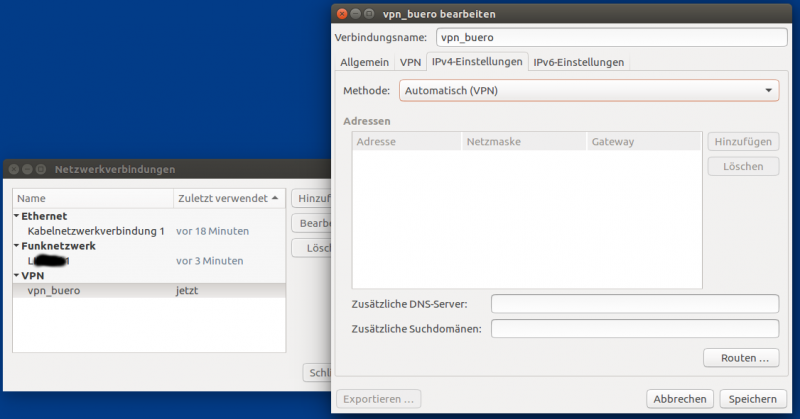

Inline popup

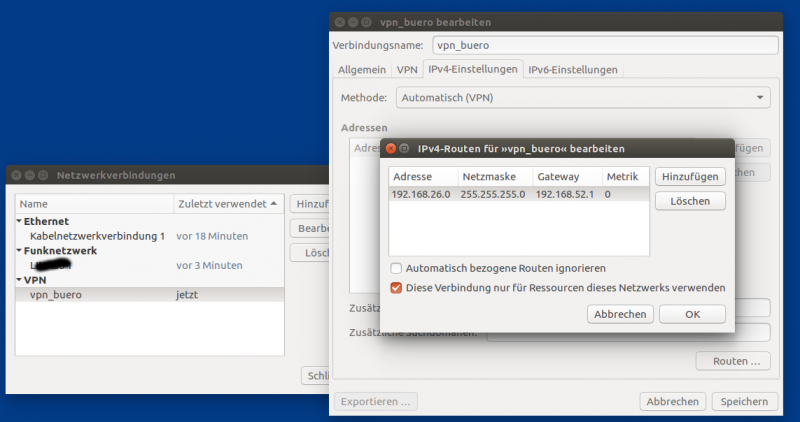

Der Eintrag für das Routing ist optional.

Im Beispiel ist erwünscht: nur das Routing ins Büro LAN in den Tunnel stecken.

Das default GW soll unverändert weiter in das öffentliche Netz routen.

Die GW-Adresse 192.168.52.1 wurde bei der ersten Einwahl automatisch zugewiesen.

Im Beispiel bekommt das Endgerät die 192.168.52.2 am Interface tun0: zugewiesen.

Im Beispiel ist erwünscht: nur das Routing ins Büro LAN in den Tunnel stecken.

Das default GW soll unverändert weiter in das öffentliche Netz routen.

Die GW-Adresse 192.168.52.1 wurde bei der ersten Einwahl automatisch zugewiesen.

Im Beispiel bekommt das Endgerät die 192.168.52.2 am Interface tun0: zugewiesen.

Inline popup

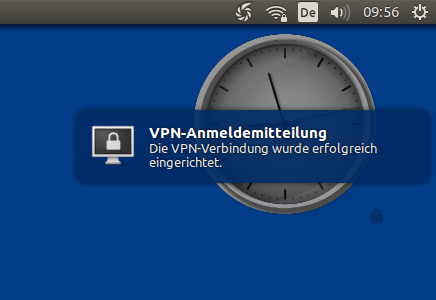

Schritt 4: Zieleinlauf und Test

Networkmanager -> die neue VPN Verbindung aktivieren

testen und fertig.

Networkmanager -> die neue VPN Verbindung aktivieren

testen und fertig.

Inline popup

FAQ Fehlersuche Ubuntu OpenVPN - Sophos Fernzugriff:

Tip 1:Terminal: in den Ordner mit ihren Zertifikaten wechseln und versuchen ohne Netzwerk Manager die Verbindung aufbauen.

sudo openvpn --config openvpnbenutzer@firewall.firma.de.ovpn

Im Terminal ist der Ablauf zu sehen, im Erfolgsfall endet die Einwahl mit der Zuweisung ihrer IP Adresse und den Routingeinträgen.

Sie können dieses Kommando auch in ein Script einbauen und auf den Netzwerk-Manager verzichten.

Die Verbindung im Terminal kann einfach per Ctrl+C gestoppt werden.

Tip 2:

das Logging beobachten, dort werden eventuelle Probleme mit openvpn oder dem Netzwerkmanager gelistet.

tail -f /var/log/syslog

Tip 3:

den Administrator bitten, das Log auf der Sophos zu sichten.

Sophos -> Protokolle und Berichte -> Protokollansicht -> SSL-VPN